L'Assemblée nationale a adopté mercredi 2 juin au soir en première lecture le projet de loi renforçant les mesures antiterroristes et le renseignement, dans sa rédaction issue des travaux de la commission des Lois.

1.Adoption d’un loi fondamentale dans un hémicycle désert

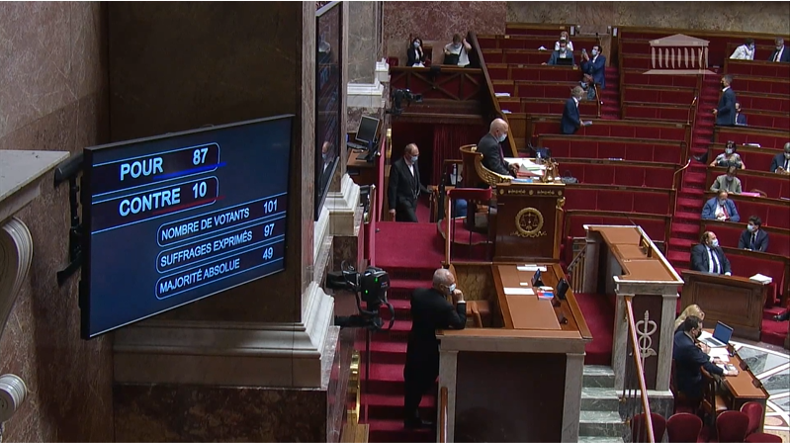

Le texte, qui pérennise des mesures inspirées de l’état d’urgence, a été voté par 87 voix contre 10 et 4 abstentions (pour 577 députés) et doit être maintenant examiné par le Sénat.

Pour le gouvernement, ce nouveau projet dans l’arsenal antiterroriste concilie «vigilance» face à la menace et «protection» des libertés, avec pour notamment le souci d’éviter une censure du Conseil constitutionnel.

Lors des explications de vote, Jean-François Eliaou (LREM) a salué un texte «utile et équilibré». Le groupe LR, qui a longuement bataillé pour tenter de durcir ce texte examiné depuis mardi, a finalement décidé de voter pour «par esprit de responsabilité». Cependant, Eric Ciotti considère que ce projet constitue «une occasion manquée». A gauche, LFI a tenté de s’y opposer au nom des libertés publiques avec une motion de rejet, qui a échoué. Ugo Bernalicis a estimé qu’avec ce projet de loi «nous glissons vers un régime de plus en plus autoritaire». Chez les socialistes, Marietta Karamanli a estimé qu’il n’y avait «aucune certitude sur l’efficacité» des mesures proposées, mais les élus du groupe ont eu liberté de vote.

2.Lutte contre le terrorisme : un combat légitime, mais…

La sécurité est la première des libertés, mais à quel moment cette «liberté sécuritaire» vient-elle empiéter sur toutes les autres ?

En 35 ans, la France a empilé 36 lois antiterroristes. Au nom de la menace terroriste, les législateurs ont aussi étendu les prérogatives de l’état de surveillance au détriment de l’État de droit. La surveillance des citoyens ordinaires se banalise jusqu’à entrer dans les mœurs. En octobre 2017, la loi dite SILT « renforçant la sécurité intérieure et la lutte contre le terrorisme » intègre dans le droit commun des mesures contre la radicalisation et étend le contrôle aux zones frontalières.

Le texte voté mercredi répond à une question restée en suspens en 2017 : celle qui porte sur les détenus emprisonnés pour terrorisme mais ayant purgé leur peine. La crainte est légitime, mais c’est aussi ce qui va justifier l’extension de la surveillance de masse. Aujourd’hui, on assigne au droit le rôle d’intégrer les nouvelles technologies de surveillance avant même de s’interroger sur leurs dangers en matière de vie privée et de libertés publiques alors que le Parlement est réduit dans le domaine à une chambre d’enregistrement. Demain, quelle nouvelle menace justifiera la mise entre parenthèses de l’État de droit ?

Seul le retour de l’autorité assurera notre sécurité dans le respect des libertés fondamentales…

3.Annexe – Le texte voté

Le projet de loi tel qu’amendé et adopté par la commission comprend les dispositions suivantes :

L’article 1er prévoit la pérennisation des articles 1er à 4 de la loi « SILT » (en savoir plus sur la loi SILT et son contrôle parlementaire).

Après l’article 1er est consacré, au niveau législatif, le caractère « effectif et continu » du contrôle exercé par les officiers de police judiciaire sur les agents de sécurité privés susceptibles de les assister dans certaines tâches. Est également prévu l’encadrement des périmètres de protection avec la limitation de leur renouvellement à une seule occurrence.

L’article 2 porte extension de la fermeture des lieux de culte à leurs locaux dépendants.

L’article 3 apporte des ajustements au régime des mesures individuelles de contrôle administratif et de surveillance (MICAS) avec, notamment, l’harmonisation des conditions de renouvellement de celles-ci.

L’article 4 encadre la saisie des supports informatiques dans le cadre des visites domiciliaires.

L’article 5 porte création d’une mesure judiciaire de prévention de la récidive terroriste et de réinsertion. Il prévoit notamment la possibilité de mise en place d’un accompagnement psychiatrique de l’individu faisant l’objet de la mesure de sûreté, en plus d’une prise en charge psychologique. Le renouvellement de la mesure sera possible, sous réserve que les éléments nouveaux ou complémentaires présentés à l’appui de celui-ci le justifient précisément. Est également prévu l’alignement des sanctions encourues en cas de violation des obligations de la mesure de sûreté sur celles encourues en cas de violation d’une MICAS (trois ans d’emprisonnement et 45 000 euros d’amende).

L’article 6 prévoit un droit de communication aux préfets et aux services de renseignement des informations relatives aux soins psychiatriques sans consentement.

Après l’article 6 est prévue l’extension du champ du rapport annuel remis par le Gouvernement sur l’application des mesures administratives visant à lutter contre le terrorisme.

L’article 7 encadre la transmission de renseignements entre services et la communication d’informations aux services de renseignement et dispose notamment qu’une autorité administrative refusant de transmettre un renseignement aux services concernés devra motiver sa décision. .

L’article 8 prévoit l’allongement de la durée de conservation des renseignements à des fins de recherche et de développement. Il procède également à la suppression de la distinction entre captation d’images et de sons et à l’institution d’une durée de conservation unique de 120 jours pour ces deux types de données.

L’article 9 prévoit l’allongement de la durée d’autorisation de la technique de recueil de données informatiques. Il prévoit également la fusion des techniques de captation de données informatiques d’une part, et de recueil de ces mêmes données d’autre part, avec application d’une procédure unique.

L’article 10 porte élargissement du champ de réquisition des opérateurs de communications.

L’article 11 prévoit l’expérimentation d’une technique d’interception des communications satellitaires. Il établit une liste des services de renseignement habilités à mettre en œuvre la technique, soit : les services spécialisés dits du « premier cercle » (DGSE, DGSI, DRSD, DRM, DNRED et TRACFIN), ainsi que certains services du « second cercle » déterminés par décret, au regard de leurs missions.

L’article 12 porte pérennisation des dispositions prévues à l’article L. 851-3 encadrant le recours à la technique dite de l’algorithme.

L’article 13 renforce l’encadrement de la mise en œuvre des algorithmes et extension de leur champ aux URL.

L’article 14 porte extension du champ du recueil des données de connexion en temps réel aux URL et durée de conservation des URL.

L’article 15 modifie le régime de conservation des données de connexion.

L’article 16 encadre la procédure de contrôle préalable à la mise en œuvre des techniques de renseignement sur le territoire national.

Après l’article 16 est prévue la simplification de la procédure de maintenance et de retrait des dispositifs techniques dans des lieux privés.

L’article 17 encadre la communication d’information par les services judiciaires aux services de l’État exerçant des missions en matière de sécurité et de défense des systèmes d’informations et aux services de renseignement.

Après l’article 17 est prévu le renforcement du contrôle parlementaire du renseignement avec : l’élargissement du champ d’action de la délégation parlementaire au renseignement, l’extension de son droit à l’information, et le renforcement de son pouvoir d’audition.

L’article 18 encadre le recours à des dispositifs de brouillage radioélectrique à l’encontre des aéronefs circulant sans personne à bord présentant une menace.

L’article 19 encadre l’accès aux archives publiques.

Les articles 20 à 29 procèdent aux adaptations et coordinations nécessaires pour l’application des dispositions prévues dans les outre-mer.